728x90

반응형

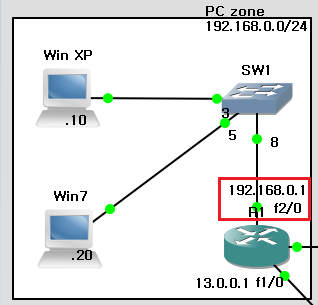

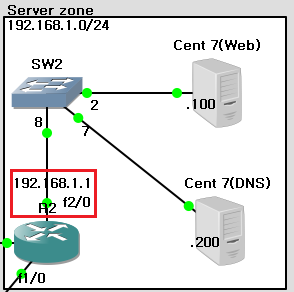

실습 환경

실습

- 외부로부터 PC, Server Zone의 Client, Server가 공격에 취약한 상황

- PC, Server Zone 만 통신 허용하며, 외부 트래픽 차단하기 위해 Router ACL 활용

공격 전 확인

- 공격 전 Cent 7 Web Server의 서비스 정상 작동 여부 확인

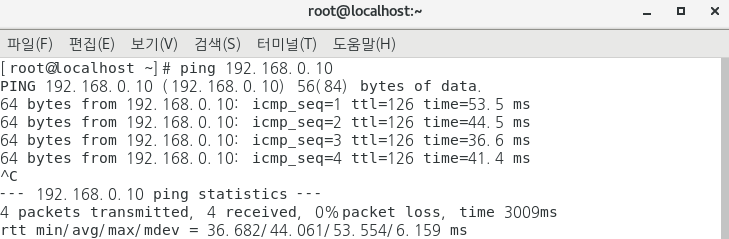

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 통신 상태 확인

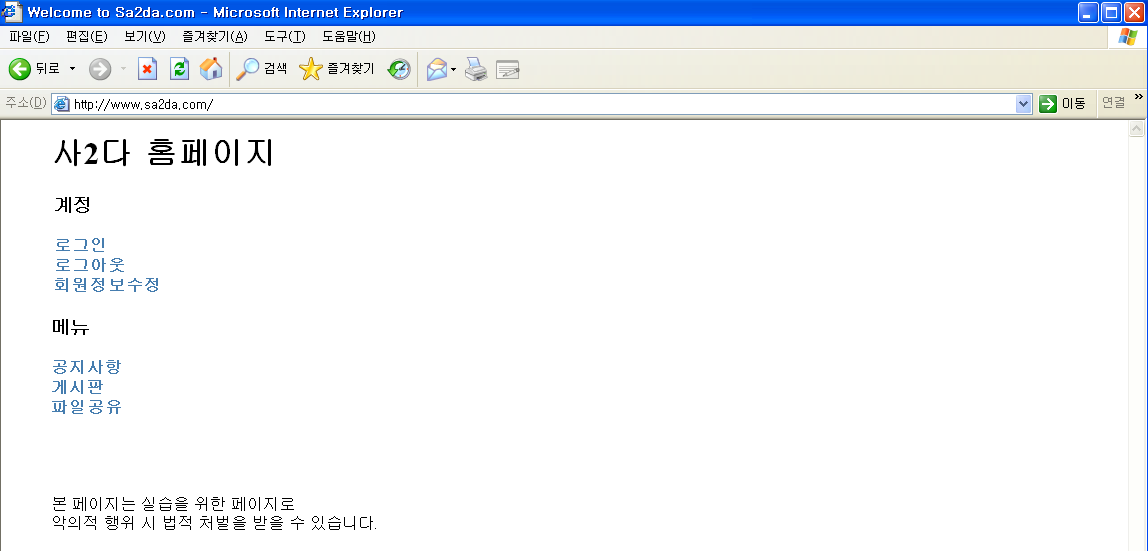

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 웹 페이지 접속

사전 공격 수행

- DDoS 공격 후 Cent 7 Web Server의 서비스 정상 작동 여부 확인

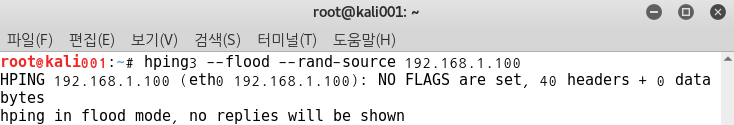

- Kali(172.30.0.44)에서 Cent 7 Web Server(192.168.1.100) DDoS 공격 수행

> hping3 --flood --rand-source 192.168.1.100

- Cent 7 Web Server(192.168.1.100) 패킷 트래픽 확인

> 짧은 시간 안에 대량 패킷 발생

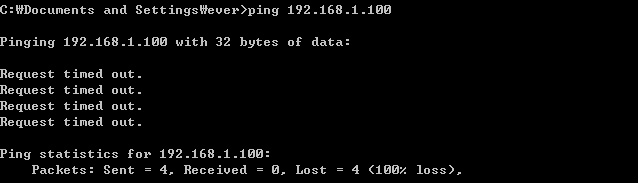

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 ping 통신 상태 확인

> Request timed out

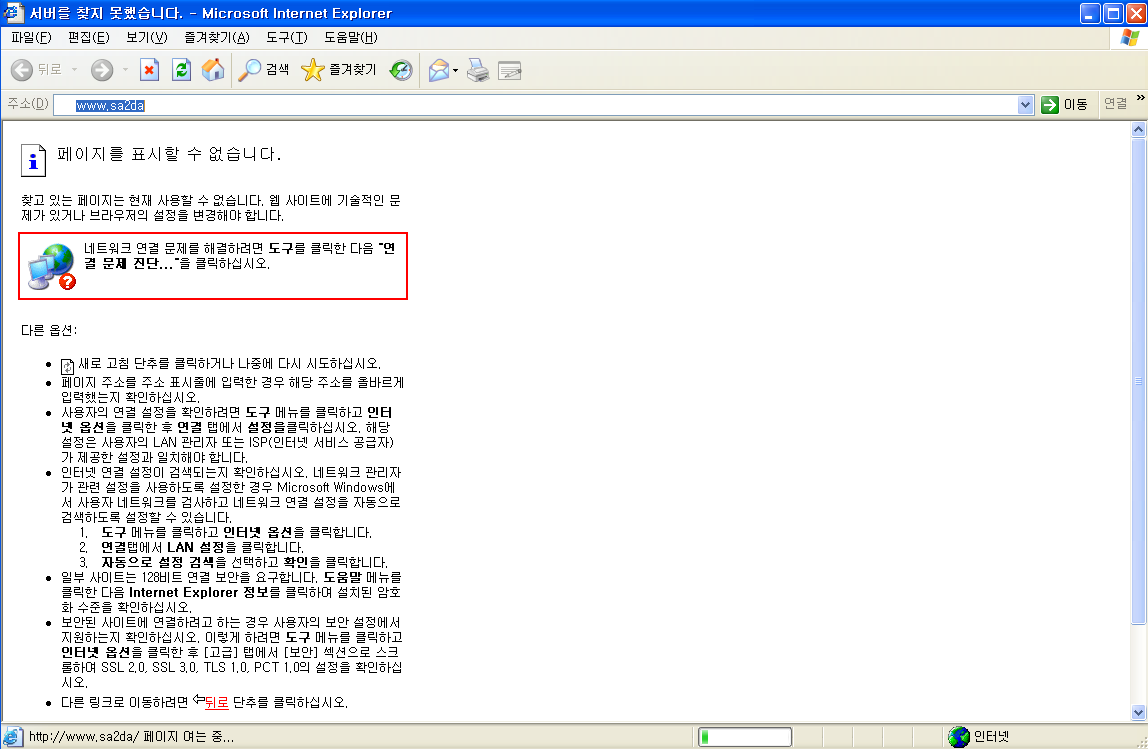

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 웹 페이지 접속 불가

> Web Server의 네트워크 대역 소진으로 인해 접속 불가

ACL 정책 수립

1. PC Zone : ACL 정책 수립, Server Zone의 네트워크 대역만 허용

> R1 router 기준으로 나가는 패킷으로 outbound 정책

- R1 router Outbound ACL 설정

R1(config)#ip access-list standard server_permit

R1(config-std-nacl)# permit 192.168.1.0 0.0.0.255

R1(config)# interface fastethernet 2/0

R1(config-if)# ip access-group server_permit out

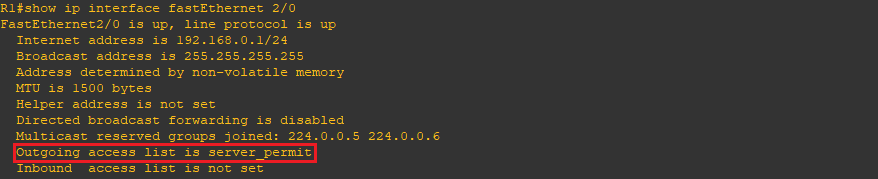

- R1 interface에 ACL 설정 확인

R1#show ip interface fastEthernet 2/0

- Cent 7 Web Server(192.168.1.100)에서 Win XP(192.168.0.10) ping 통신 상태 확인

2. Server Zone : ACL 정책 수립, PC Zone의 네트워크 대역만 허용

> R2 router 기준으로 나가는 패킷으로 outbound 정책

- R2 Outbound ACL 설정

R2(config)#ip access-list standard pc_permit

R2(config-std-nacl)# permit 192.168.0.0 0.0.0.255

R2(config)# interface fastethernet 2/0

R2(config-if)# ip access-group pc_permit out

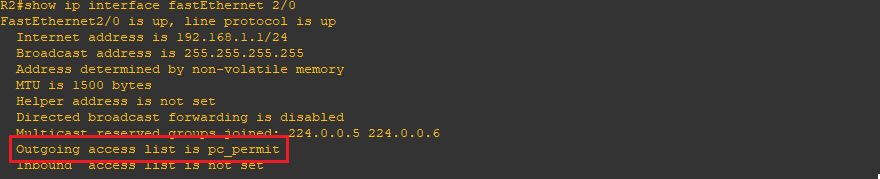

- R2 interface에 ACL 설정 확인

R2#show ip interface fastEthernet 2/0

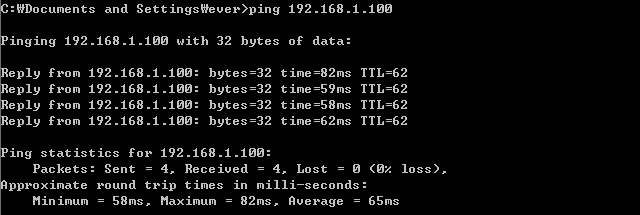

- Win XP(192.168.0.10)에서 Cent 7 Web Server(192.168.1.100) ping 통신 상태 확인

정책 수립 후 모의 공격 수행

- DDoS 공격 후 Cent 7 Web Server의 서비스 정상 작동 여부 확인

- Kali(172.30.0.44)에서 Cent 7 Web Server(192.168.1.100) DDoS 공격 수행

> hping3 --flood --rand-source 192.168.1.100

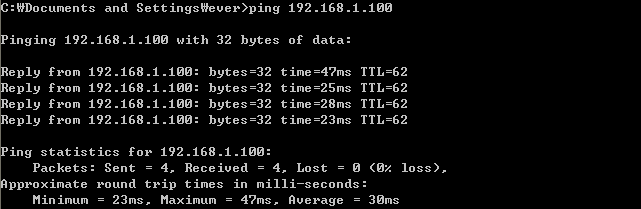

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 ping 통신 상태 확인

- Win XP(192.168.0.10)에서 Cent Web Server(192.168.1.100)의 웹 페이지 접속 확인

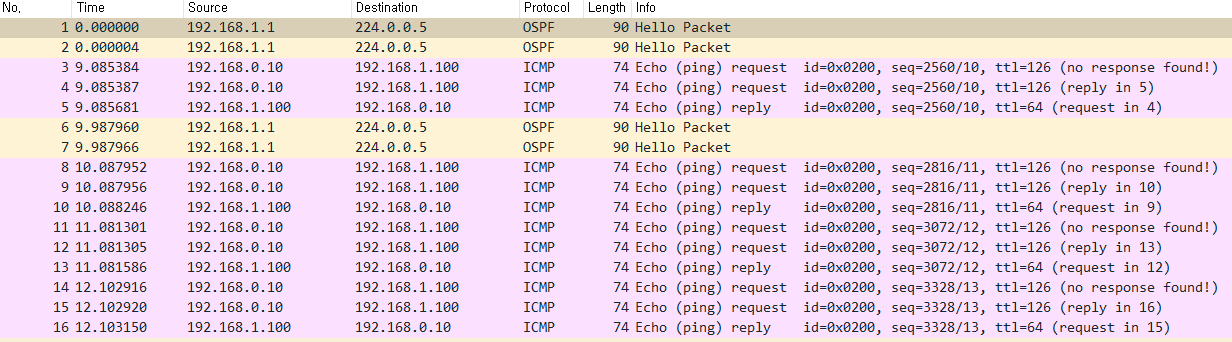

- Cent 7 Web Server(192.168.1.100) 패킷 트래픽 확인

> DDoS 공격과 ping 같이 송신

> 대량 패킷이 발생하지 않으며, ACL 설정대로 PC Zone 패킷만 송수신되는 모습

실습 도중 느낀 점

- DDoS 공격으로 공격대상인 Server만 자원 관리하면 된다고 생각했지만, Router인 네트워크 장비에도 상당한 부하가 있음을 느낌

- Server는 멀쩡하지만 오히려 Router가 장애나는 경우도 발생… 따라 네트워크 장비에 대한 자원관리도 신경써야 할 듯 하다.

728x90

'*Security > [ SO ] 보안 솔루션' 카테고리의 다른 글

| [SO - 05] iptables 개요 (0) | 2022.01.12 |

|---|---|

| [SO - 04] TCP Wrapper 실습 (0) | 2022.01.10 |

| [SO - 03] TCP Wrapper 개요 (0) | 2022.01.06 |

| [SO - 01] Router ACL 개요(Cisco) (0) | 2021.12.28 |