728x90

반응형

점검 필요성

- 사용자 계정 패스워드를 평문으로 저장했을 경우, 패스워즈 파일 유출 시 패스워드 정보가 노출될 수 있음

- shadow 파일을 사용하거나, 암호화 하여 저장했는지 확인

점검

- /shadow 파일의 패스워드 암호화 존재 확인

- /etc/passwd 파일 내 두 번째 필드가 “x” 표시되는지 확인

Bash Shell Script 활용 (Linux)

일부 Code

checksum=0

#u04 info

cat << EOF > $TL 2>&1

---------------------------------------------------------------------

[U-04 패스워드 파일 보호]

a. $file1 file의 2번째 필드가 "x" 혹은 " " 표기 점검

b. $file2 file이 /etc 디렉터리에 존재하는지 점검

---------------------------------------------------------------------

EOF

echo -e "\n<u-04 점검 결과>" >> $TL 2>&1

comm=`cat /etc/passwd | awk -F: '{print $2}'`

cat /etc/passwd | awk -F: '{print $2}' > tmp.txt

#공백 라인 확인

while read line

do

if [ "$line" == "" ]; then

checksum=0

break

else

checksum=1

fi

done < tmp.txt

rm -f tmp.txt

if [ $checksum == 0 ]; then

echo "[미설정] 2번째 필드 공백 존재" >> $TL 2>&1

fi

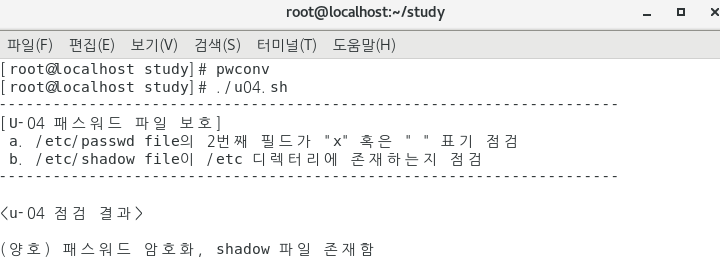

결과

- pwunconv 사용 후 점검 결과 취약

- 조치 후 결과

728x90

'*Security > [ U ] 취약점 분석' 카테고리의 다른 글

| [U - 03a] 계정 잠금 임계값 설정 (가이드에 없는 내용) (0) | 2022.01.11 |

|---|---|

| [U - 03] 계정 잠금 임계값 설정 (0) | 2021.12.31 |

| [U - 02] 패스워드 복잡성 설정 (0) | 2021.12.30 |

| [U - 01] root 계정 원격 접속 제한 (0) | 2021.12.19 |